O que é Tor? Como funciona, e é seguro de usar?

O Tor é uma ferramenta gratuita e de código aberto que oculta sua localização, identidade e atividade. A maioria das pessoas o utiliza para navegação privada. Mas há algum risco envolvido em seu uso?

O Tor não é mais apenas para especialistas em tecnologia ou jornalistas. Com a privacidade online cada vez mais difícil de proteger, mais usuários comuns estão recorrendo a ele para bloquear rastreadores, manter suas pesquisas privadas ou acessar conteúdo sem restrições. Milhões de pessoas usam a rede Tor todos os dias, o que prova que ele se tornou popular.

Mas será que ele é realmente seguro? Você ainda pode ser rastreado? E como ele se compara a ferramentas como VPNs ou proxies? Neste guia, abordaremos como o Tor funciona, o que ele faz bem (e onde falha), como usá-lo com segurança e se ele é adequado para você.

Como o Tor funciona?

O Tor (The Onion Router) é uma ferramenta gratuita e de código aberto que ajuda você a permanecer anônimo online, ocultando sua identidade e atividade na internet. Em vez de enviar seus dados diretamente para um site, o Tor os envia por pelo menos três servidores selecionados aleatoriamente (de entrada, intermediário e de saída), gerenciados por voluntários ao redor do mundo. Esses servidores também são chamados de nós ou retransmissores.

Para proteger sua identidade, o Tor usa algo chamado "roteamento cebola”. Seus dados são envoltos em camadas de criptografia, como uma cebola. Cada nó dessa cadeia decifra apenas uma camada, revelando apenas as informações necessárias para repassar os dados ao próximo nó. Nenhum nó conhece a origem e o destino dos dados.

O nó de saída envia seus dados ao destino final sem a criptografia do Tor. Portanto, se você visitar um site comum sem HTTPS, um nó de saída malicioso poderá ver ou alterar seu tráfego. Sempre procure por HTTPS em sites que não sejam tipo onion. Isso não se aplica a sites .onion, que são criptografados de ponta a ponta dentro do Tor. Alguns também usam HTTPS, mas ele costuma ser visto como desnecessário e pode afetar o anonimato.

A maioria das pessoas usa o Tor através do navegador Tor, que é baseado no Mozilla Firefox. Ele se parece com qualquer navegador comum, mas por dentro funciona de forma bem diferente. Enquanto o modo "privado" ou "anônimo" em um navegador comum impede apenas o armazenamento do histórico local, o Tor ajuda a bloquear o rastreamento na internet, ocultando seu endereço IP e suas atividades online.

Como o Tor mantém sua identidade anônima online

O Tor oculta seu IP real do site que você está acessando e exibe o IP do nó de saída, que geralmente está em um país completamente diferente. Isso dificulta para associar qualquer coisa a você.

O que realmente diferencia o Tor é que ele não é controlado por nenhuma empresa. Não há autoridade central nem registros de dados — ele é totalmente descentralizado.

Tor e a dark web

O anonimato não é a única finalidade do Tor. Ele também permite acessar sites .onion — estes fazem parte da dark web, que é apenas uma seção oculta da internet que os mecanismos de busca não mostram. Embora a dark web frequentemente chame a atenção por seus marketplaces ilegais, isso é apenas parte da história. Muitas pessoas a utilizam para acessar notícias censuradas, comunicar-se com segurança ou proteger sua identidade.

Organizações renomadas como o The New York Times e a ProPublica até mesmo hospedam versões .onion de seus sites para que usuários em países com restrições possam ler suas reportagens com segurança. Se tiver curiosidade, você pode explorar, mas opte por links .onion confiáveis. Aqui está uma lista de sites .onion legítimos e seguros para começar.

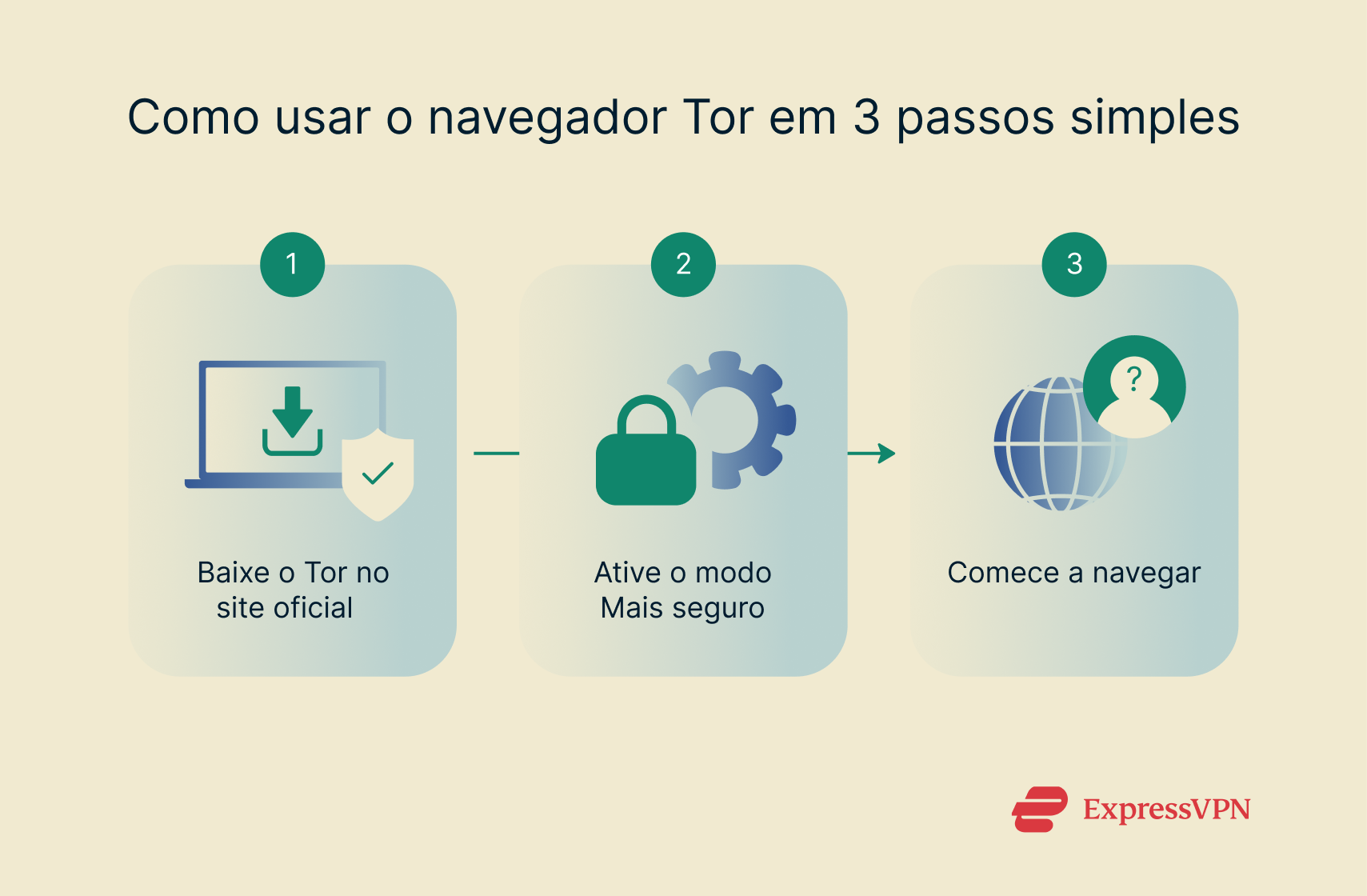

Como usar o navegador Tor

Usar o Tor é bem simples. Você não precisa ser especialista em tecnologia, mas, para permanecer anônimo, precisa saber o que não fazer. Veja como começar e evitar as armadilhas comuns.

1º passo: baixe e instale o navegador Tor

Baixe o navegador no site oficial do Tor Project. O navegador Tor é compatível com Windows, macOS e Android. Para iOS, o Tor Project recomenda usar o Onion Browser.

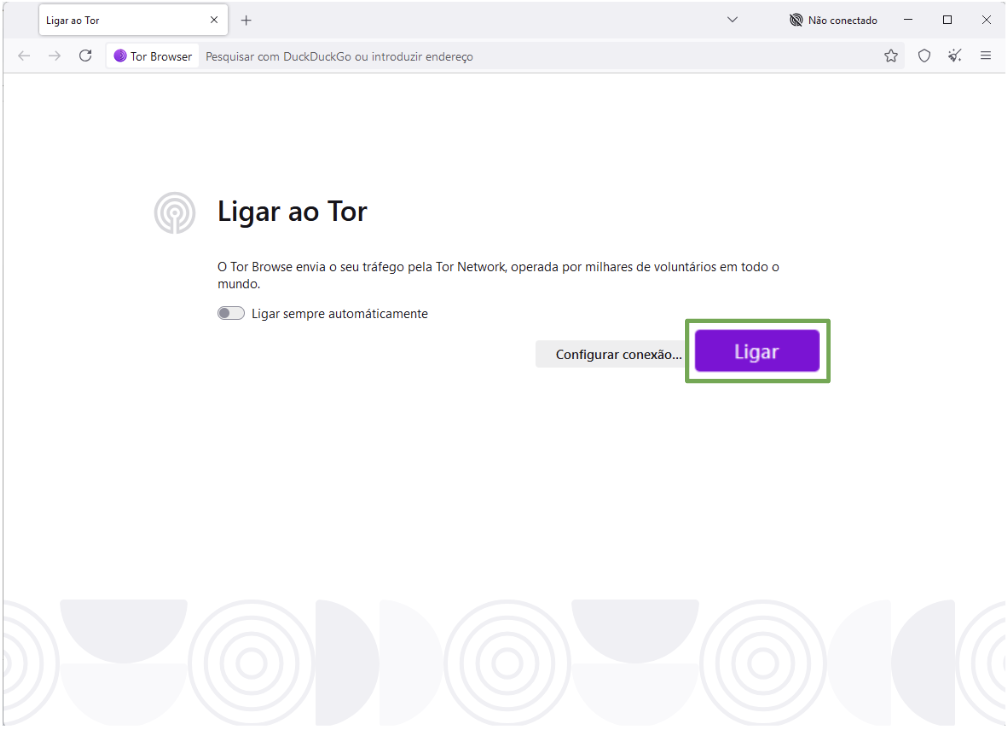

Após a instalação, abra o navegador e clique em Conectar. O Tor automaticamente criará uma conexão privada usando o sistema de retransmissão da rede. Pronto — você está conectado.

2º passo: configure o Tor para máxima privacidade

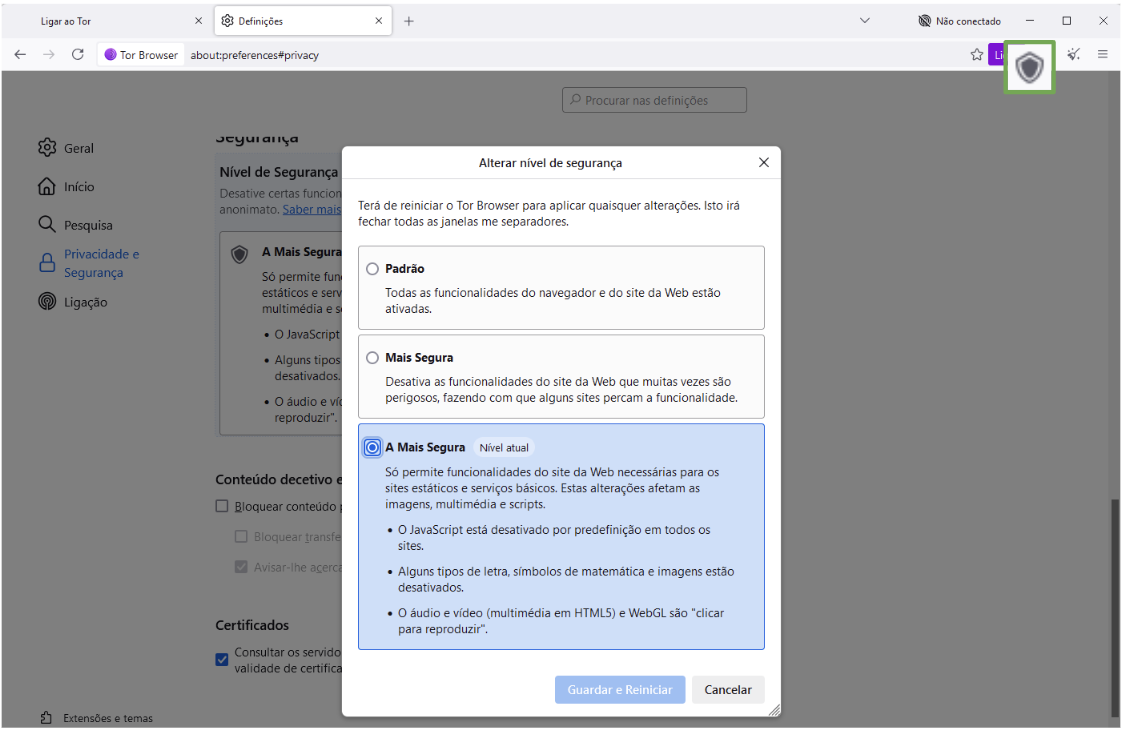

O navegador já pode ser usado, mas, para obter privacidade extra, clique no ícone de escudo, selecione o modo “Mais seguro” (o JavaScript será desativado) e evite usar o modo de tela cheia ou redimensionamentos, pois os sites podem usá-los para rastrear você. O Tor ajuda usando o letterboxing, que adiciona margens à janela do navegador para mascarar o tamanho real da tela e reduzir o fingerprinting.

3º passo: navegue na web anonimamente

Uma vez conectado, você pode navegar normalmente, mas com algumas diferenças importantes. O Tor é mais lento do que um navegador comum porque seu tráfego passa por vários retransmissores. Portanto, não é ideal para streaming ou downloads grandes.

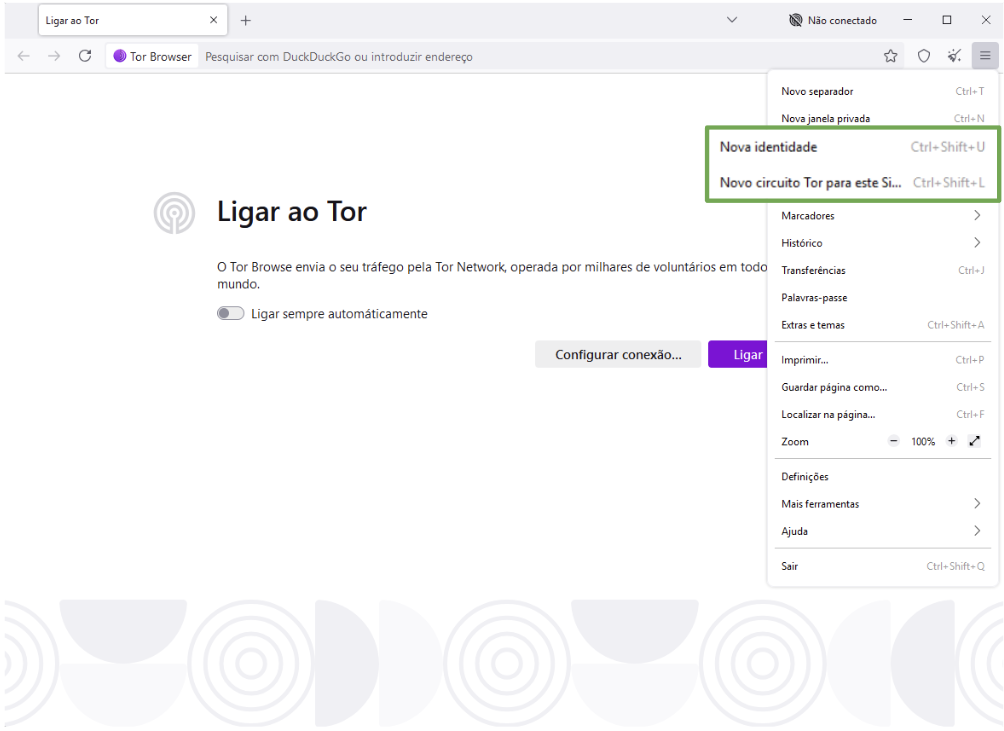

Para abrir uma nova sessão anônima, use a opção Nova identidade ou selecione Novo Circuito Tor para o mesmo site a partir do menu. Isso atualiza seu caminho através da rede.

O navegador Tor é seguro de usar?

O Tor foi criado para privacidade, mas isso não significa que ele seja impenetrável. Como qualquer ferramenta, sua segurança depende de como você a usa, do que você está fazendo online e de quem pode estar assistindo.

A criptografia do Tor é segura?

Como mencionado, a privacidade do Tor é baseada no roteamento cebola: seus dados são criptografados em múltiplas camadas e roteados por um circuito de pelo menos três retransmissores. Cada retransmissor remove uma camada de criptografia, revelando o próximo destino.

Para criar uma comunicação criptografada com cada nó, o Tor realiza a troca de chaves usando a Curva Elíptica Diffie-Hellman (ECDH). Esse protocolo permite que seu navegador e cada retransmissor concordem com a segurança sobre uma chave simétrica compartilhada, mesmo em uma conexão não confiável. Ninguém mais pode derivar essa chave, mesmo que esteja monitorando a conexão. Cada salto tem sua própria chave simétrica separada para criptografia/descriptografia.

O Tor usa algoritmos criptográficos robustos e de código aberto, como o AES (Advanced Encryption Standard), que é usado para criptografia simétrica (criptografia de dados real) entre o cliente e cada retransmissor.

Ele também usa o recurso perfect forward secrecy: cada vez que você constrói um novo circuito de retransmissores, novas chaves de criptografia são geradas. Isso significa que, mesmo que um algoz de alguma forma obtenha acesso às suas chaves de sessão, as sessões anteriores permanecem criptografadas e fora do alcance dele.

Você ainda pode ser rastreado no Tor?

Sim, mas não facilmente, e não da maneira que a maioria das pessoas espera.

O Tor não pode impedi-lo de inadvertidamente revelar suas informações. Fazer login em contas pessoais ou publicar usando seu nome real ainda pode expor você, juntamente com metadados como horário, localização e informações do dispositivo.

Há também algo chamado de correlação de tráfego ou ataque de correlação ponta a ponta. É quando alguém monitora ambas as extremidades da sua conexão (entrada e saída) e tenta combinar padrões. Como requer uma infraestrutura de vigilância massiva, esse tipo de ataque geralmente é realizado apenas por agentes poderosos, como governos, mas é possível.

Outro risco são os nós de saída maliciosos. Como seu tráfego não está criptografado ao sair do Tor, alguém executando um nó de saída malicioso pode espionar o que você está acessando, a menos que o site utilize HTTPS. É por isso que você deve sempre procurar o ícone de cadeado. No entanto, isso só se aplica a sites comuns (web superficial). Os sites tipo onion são criptografados de ponta a ponta dentro da rede Tor, o que os torna imunes a esse risco específico.

Erros comuns a evitar durante o uso do Tor

Aqui estão algumas coisas que você deve observar para evitar vazamento acidental de informações:

❌ Não faça login em contas pessoais: isso vincula sua identidade real à sua sessão no Tor.

❌ Não baixe arquivos (especialmente PDFs): eles podem incluir rastreadores ocultos ou recursos tipo "call home” quando abertos.

❌ Não instale plugins no navegador: eles não passam pela proteção do Tor e podem vazar seu IP.

❌ Não altere configurações que você não entende: a configuração padrão foi projetada para privacidade. Ajuste apenas o que você conhece.

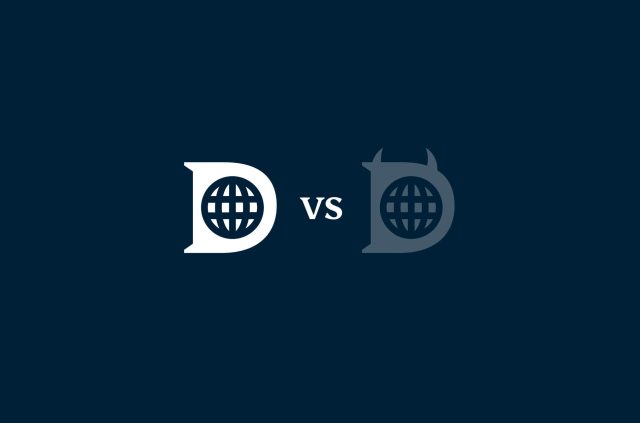

Alternativas ao Tor: outras formas de permanecer anônimo online

Obviamente, o Tor não é a única ferramenta que você pode usar para aumentar sua privacidade. VPNs e proxies também podem ser usados, mas cada um funciona de forma diferente e oferece diferentes níveis de privacidade:

- VPNs criptografam todo o seu tráfego e normalmente o enviam por meio de um servidor seguro. As melhores não são apenas altamente seguras (você pode saber mais sobre criptografia VPN aqui), como muito mais rápidas que o Tor. Você também pode usar o Tor e uma VPN juntos para obter proteção extra.

- Proxies apenas ocultam seu endereço IP dos sites que você visita. Eles não criptografam seu tráfego, o que os torna os menos seguros dos três.

- Tor envia o tráfego do seu navegador por meio de três retransmissores. É mais lento, mas oferece um anonimato mais forte do que um proxy.

Serviços de VPN para privacidade online

Se você busca privacidade sem lentidão, uma VPN é a sua melhor aposta. As VPNs criptografam todo o seu tráfego de internet (não apenas o tráfego do navegador) e o enviam por um servidor seguro, ocultando seu endereço IP de rastreadores e sites que você visita, bem como sua atividade online do seu provedor de internet. Elas fazem isso muito mais rápido que o Tor.

Ao contrário do Tor, que é totalmente descentralizado e construído com base no modelo "não confie em ninguém", uma VPN roteia seu tráfego por meio de um servidor centralizado. Isso significa que o provedor de VPN pode ver metadados, como os dos sites que você visita (a menos que sejam criptografados), semelhante ao que seu provedor de internet pode ver. Por isso, é importante escolher uma VPN confiável como a ExpressVPN, que conta com uma política de não registro comprovada.

Servidores proxy: eles são uma boa alternativa?

Proxies são a ferramenta de privacidade mais simples que existe, mas também a mais fraca. Eles alteram seu endereço IP roteando seu tráfego por outro servidor, mas é só isso. Não há criptografia — e a maioria dos sites ainda pode rastreá-lo usando cookies, fingerprinting do navegador ou até mesmo seu IP real, em caso de vazamento do proxy.

Eles são adequados para uso leve, mas não são ideais se você leva a privacidade a sério. Use-os com cautela, mas nunca para nada sensível.

Você deve usar o Tor com uma VPN?

Sim, em muitos casos, usar o Tor com uma VPN oferece mais privacidade. Uma VPN oculta seu endereço IP do nó de entrada do Tor, e seu provedor de internet não verá que você está usando o Tor.

Há duas maneiras de combiná-los:

- Tor over VPN: conecte-se primeiro à sua VPN e, em seguida, abra o Navegador Tor. Este é o procedimento recomendado, pois oculta o uso do Tor do seu provedor de internet (ele, no entanto, verá que você está conectado a uma VPN).

- VPN over Tor: primeiro, você se conecta ao Tor e, em seguida, encaminha seu tráfego por meio de uma VPN. Essa configuração é rara e mais difícil de ajustar. Ela também não oculta o uso do Tor do seu provedor de internet, mas pode ajudar a acessar serviços que bloqueiam o tráfego do Tor. É útil apenas em casos específicos e não é recomendada para a maioria dos usuários.

Navegadores seguros como Brave e DuckDuckGo

Se o Tor parece excessivo, mas você ainda deseja uma privacidade superior à do Chrome ou Safari, navegadores privados como Brave e DuckDuckGo podem ajudar.

- O Brave bloqueia anúncios, rastreadores e fingerprinting imediatamente. É rápido, familiar e não coleta seus dados.

- O DuckDuckGo oferece um navegador focado em privacidade e um aplicativo móvel que bloqueia rastreadores e atualiza sites para HTTPS quando possível.

Como desinstalar o navegador Tor

Desinstalar o Tor é simples. Abaixo, você encontrará os passos exatos para Windows, macOS, Android e Linux.

No Windows

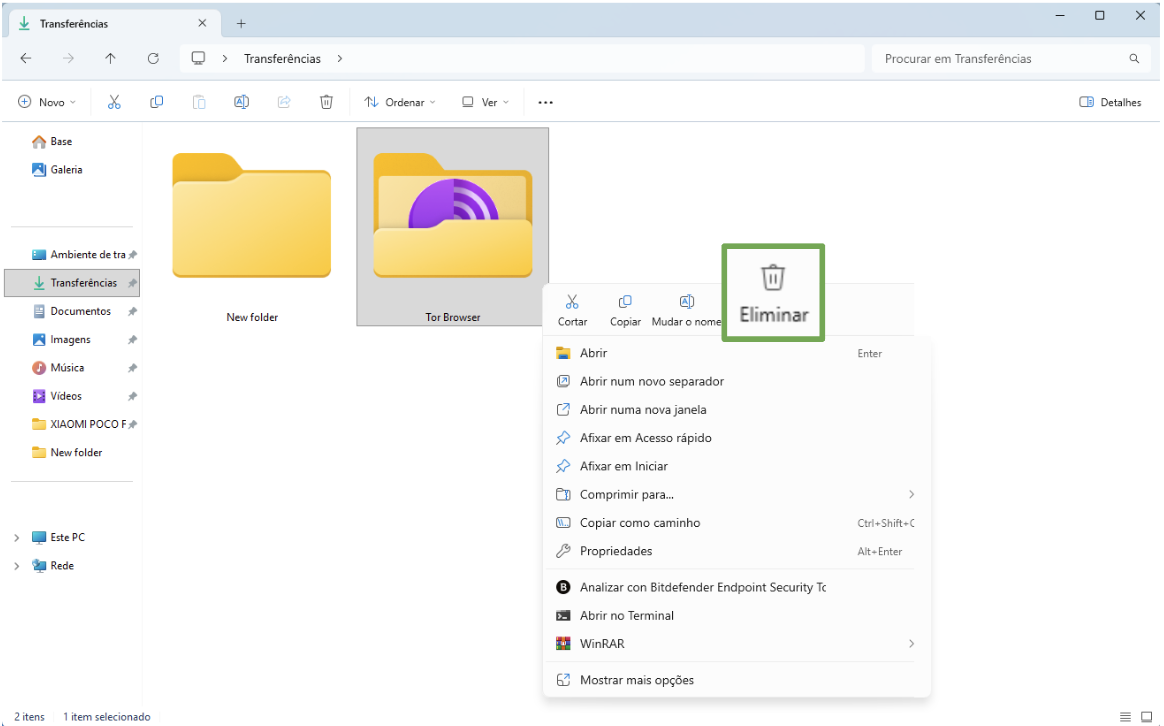

O Tor se instala no Windows 11 como um aplicativo portátil. Isso significa que, em vez de desinstalá-lo como um aplicativo típico, você simplesmente precisa excluir sua pasta:

- Localize a pasta do navegador Tor (geralmente fica na área de trabalho). Clique com o botão direito nela e selecione Excluir.

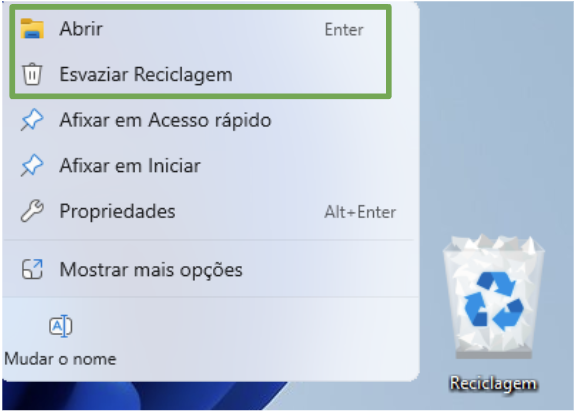

- Abra a Lixeira, encontre a pasta e remova-a. (Alternativamente, você pode esvaziar a lixeira inteira).

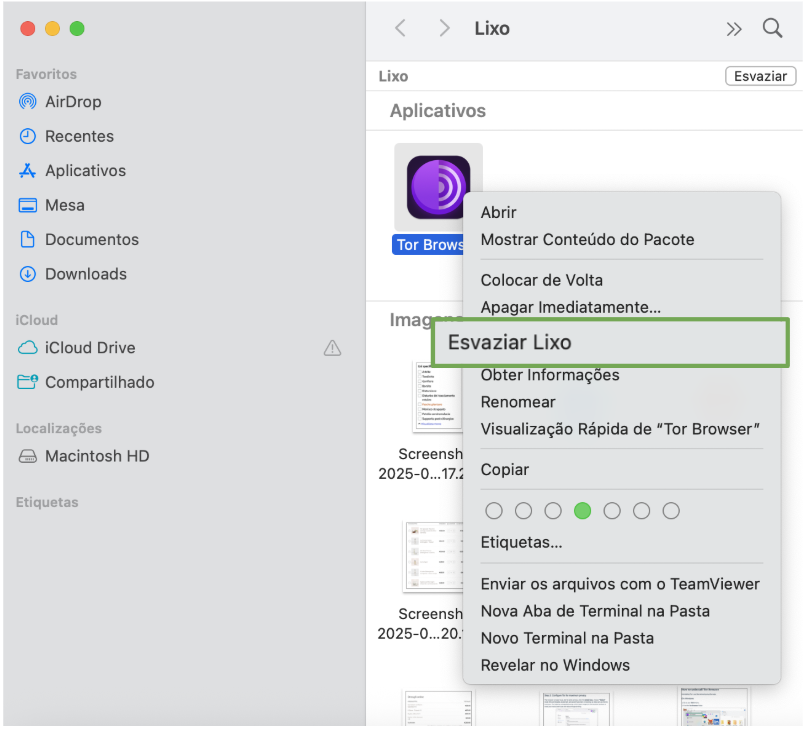

No macOS

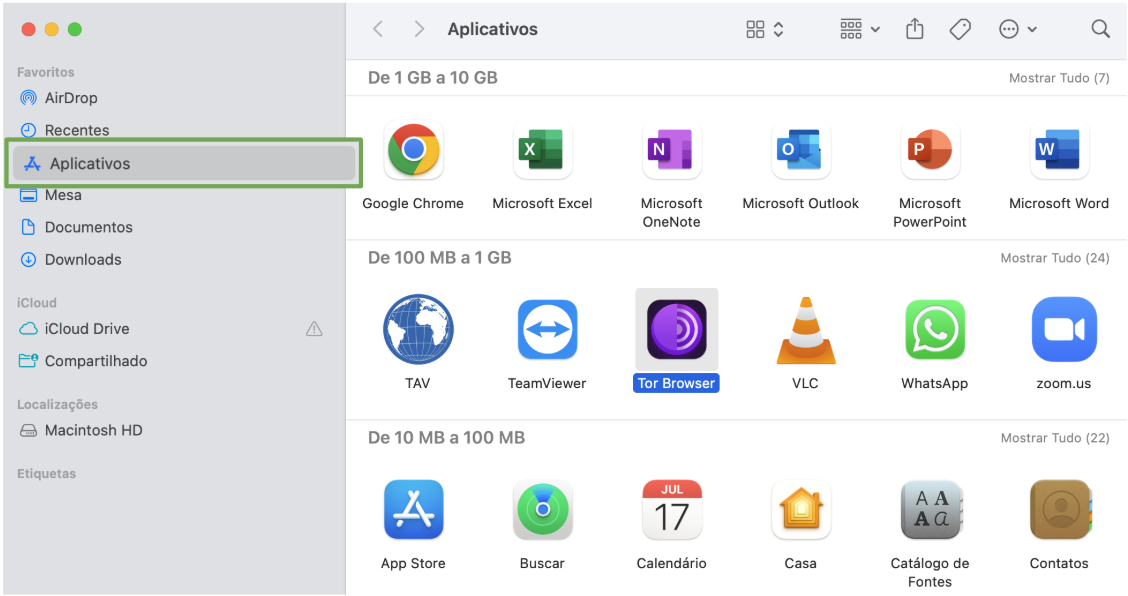

- Abra a pasta Aplicativos.

- Arraste e solte o navegador Tor na Lixeira.

- Esvazie a Lixeira para removê-lo completamente.

No Android:

- Localize o ícone do app do navegador Tor.

- Toque e segure o ícone até que um menu apareça.

- Selecione Desinstalar no menu.

No Linux:

Se você instalou manualmente, basta excluir a pasta do navegador Tor do seu diretório inicial.

Pronto — sem arquivos ocultos, sem sobras. Apenas certifique-se de remover todos os downloads ou favoritos que foram salvos fora do navegador se quiser uma limpeza completa.

O Tor é a opção certa para você?

Se você precisa de um anonimato robusto ou está envolvido com denúncias ou compartilhamento de outras informações confidenciais, o Tor é uma das melhores ferramentas. Porém, se deseja ocultar sua navegação do seu provedor de internet, transmitir conteúdo de maneira privada e ainda criptografar todo o seu tráfego, uma VPN pode ser uma opção melhor. Elas são mais rápidas e fáceis de usar, e algumas VPNs, como a ExpressVPN, também oferecem ferramentas de segurança adicionais como proteção contra rastreadores e gerenciamento de senhas seguro para aumentar mais sua privacidade e segurança online.

O segredo é saber o que você está tentando proteger e escolher a ferramenta que torna isso mais fácil, e não mais difícil.

Perguntas frequentes: dúvidas comuns sobre o Tor

O Tor é ilegal?

Não, o Tor não é ilegal na maioria dos países. É apenas uma ferramenta que ajuda você a navegar anonimamente, e muitas pessoas o usam para proteger sua privacidade ou impedir que sites os rastreiem. Às vezes, ele tem má reputação porque pode acessar a dark web, onde há algumas coisas ilegais, mas a ferramenta em si é totalmente legal. Contanto que você a use com responsabilidade, não estará fazendo nada de errado.

O governo pode rastrear usuários do Tor?

O Tor foi criado para proteger sua identidade, direcionando seu tráfego por meio de vários servidores diferentes, dificultando o rastreamento. Porém, isso não significa que ele é totalmente seguro contra vigilância governamental.

Se você estiver em um país com censura rigorosa ou monitoramento pesado, ainda há uma chance de sua atividade ser rastreada, principalmente se você cometer deslizes e fazer login em contas vinculadas à sua identidade real. Usar o Tor com ferramentas extras de privacidade, como uma VPN, pode ajudar a adicionar outra camada de proteção.

Qual navegador é usado para a dark web?

O navegador mais popular para acessar a dark web é o Tor. Ele permite navegar em sites .onion, projetados especificamente para privacidade e segurança. Esses sites fazem parte da deep web e não são indexados por mecanismos de busca comuns.

O navegador Tor é uma VPN?

Não, o Tor não é o mesmo que uma VPN. Ambos ajudam a proteger sua privacidade, mas funcionam de forma diferente. O Tor oculta sua identidade enviando seu tráfego por três camadas criptografadas e servidores aleatórios. Uma VPN cria um túnel seguro entre seu dispositivo e um servidor VPN, que oculta seu endereço IP. Na verdade, você pode usá-los juntos se quiser uma camada extra de privacidade.

O Tor é melhor que uma VPN?

Depende de qual VPN você comparar, mas para a maioria dos usuários da internet a resposta é não. Veja o porquê: o Tor é mais lento e não tão fácil de usar quanto uma VPN comum. Além disso, você só pode usá-lo para anonimizar o tráfego do seu navegador, enquanto uma VPN criptografa todo o seu tráfego de internet. Uma boa VPN como a ExpressVPN também é mais rápida e oferece ferramentas adicionais para ajudar você a proteger sua privacidade e dados confidenciais.

O Tor funciona em dispositivos móveis?

Sim, o Tor Pode ser usado em dispositivos móveis. Há um aplicativo Tor disponível para Android e iOS. O aplicativo mais popular para acessar o Tor no Android é o Tor Browser. No entanto, ele não funciona no iOS, portanto usuários de iPhone devem baixar um aplicativo como o Orbot ou o Onion Browser.

É possível acessar a dark web com o Tor?

Sim, o Tor é a ferramenta ideal para acessar a dark web. Ele permite que os usuários visitem sites .onion, que normalmente não são acessíveis por navegadores comuns. Embora alguns sites da dark web hospedem conteúdo ilegal, muitos outros são usados para fins legítimos, como comunicação com foco em privacidade e compartilhamento de informações seguras.

Sempre tome cuidado e siga a melhores práticas de segurança ao navegar na dark web.

Como compartilhar arquivos de maneira segura usando o navegador Tor?

Você pode compartilhar arquivos usando o Tor, mas precisa ter cuidado. Use ferramentas seguras, como aplicativos de mensagens com criptografia de ponta a ponta ou serviços de e-mail privados. Mantenha o Tor atualizado e evite compartilhar informações pessoais em arquivos.

O Tor pode ser hackeado?

O Tor usa uma criptografia robusta que não se sabe ser violável com a tecnologia atual. Nesse sentido, o Tor não pode ser hackeado. No entanto, usuários individuais correm o risco de sofrer com exploits no navegador (quando hackers usam uma vulnerabilidade no navegador Tor), exposição acidental de sua identidade (por exemplo, ao fazer login em suas contas pessoais) e malware (se você, por exemplo, baixar um arquivo contendo um vírus).

Para se proteger, use sempre HTTPS, nunca faça login em contas pessoais, não instale plugins extras no navegador, evite baixar e abrir arquivos, mantenha o navegador Tor atualizado e considere usar uma VPN com o Tor para obter proteção extra.

Por que o Tor tem uma reputação ruim?

O Tor é frequentemente mal compreendido por estar vinculado à dark web. A maioria das pessoas só ouve falar dele no contexto de atividades ilegais, mas esse é apenas um lado da história. O Tor é, na verdade, apenas uma ferramenta de privacidade. Jornalistas, ativistas e usuários comuns dependem dele para se manter anônimos online. Vale ressaltar também que apenas uma pequena fração do tráfego do Tor (aproximadamente 6,7%, segundo um estudo de 2020) é de fato tráfego na dark web. Assim como qualquer ferramenta, ele pode ser mal utilizado, mas isso não o torna ruim.

Qual é a diferença entre o Tor e uma VPN?

A principal diferença entre o Tor e uma VPN é sua forma de funcionamento. O Tor envia seu tráfego por vários servidores aleatórios (ou "nós") para ocultar sua identidade, o que torna mais difícil rastrear o que você está fazendo online.

Uma VPN cria um túnel seguro e privado entre seu dispositivo e o servidor VPN, ocultando seu IP e criptografando seus dados. O Tor é mais anônimo, mas mais lento e difícil de usar. Uma VPN é mais rápida e fácil, mas não deixa você oculto de modo tão completo.

Dê o primeiro passo para se proteger online. Experimente a ExpressVPN sem riscos.

Obtenha ExpressVPN