Torブラウザとは? 仕組みと危険性について

Tor(トーア)は、あなたの位置情報や個人情報、オンラインアクティビティを隠す無料のオープンソースツールです。プライベートにネットを閲覧するために利用する人が多いですが、使ううえでリスクはあるのでしょうか?

かつてTorは「技術者やジャーナリストだけが使うもの」と思われがちでしたが、現在はそうではありません。オンラインプライバシー保護がますます困難になるなか、一般ユーザーも、トラッカーをブロックしたり、検索履歴のプライバシーを確保したり、制限なくコンテンツにアクセスしたりといった目的でTorを使うようになっています。毎日数百万人がTorネットワークを利用していますから、普及がうかがえます。

では、本当に安全なのでしょうか?Torを使っても追跡される可能性はあるのでしょうか?VPNやプロキシなどのツールと比べるとどうでしょうか?このガイドでは、Torの仕組み、強みと弱点、安全な使い方、あなたに適しているかどうかを解説します。

Torの仕組みは?

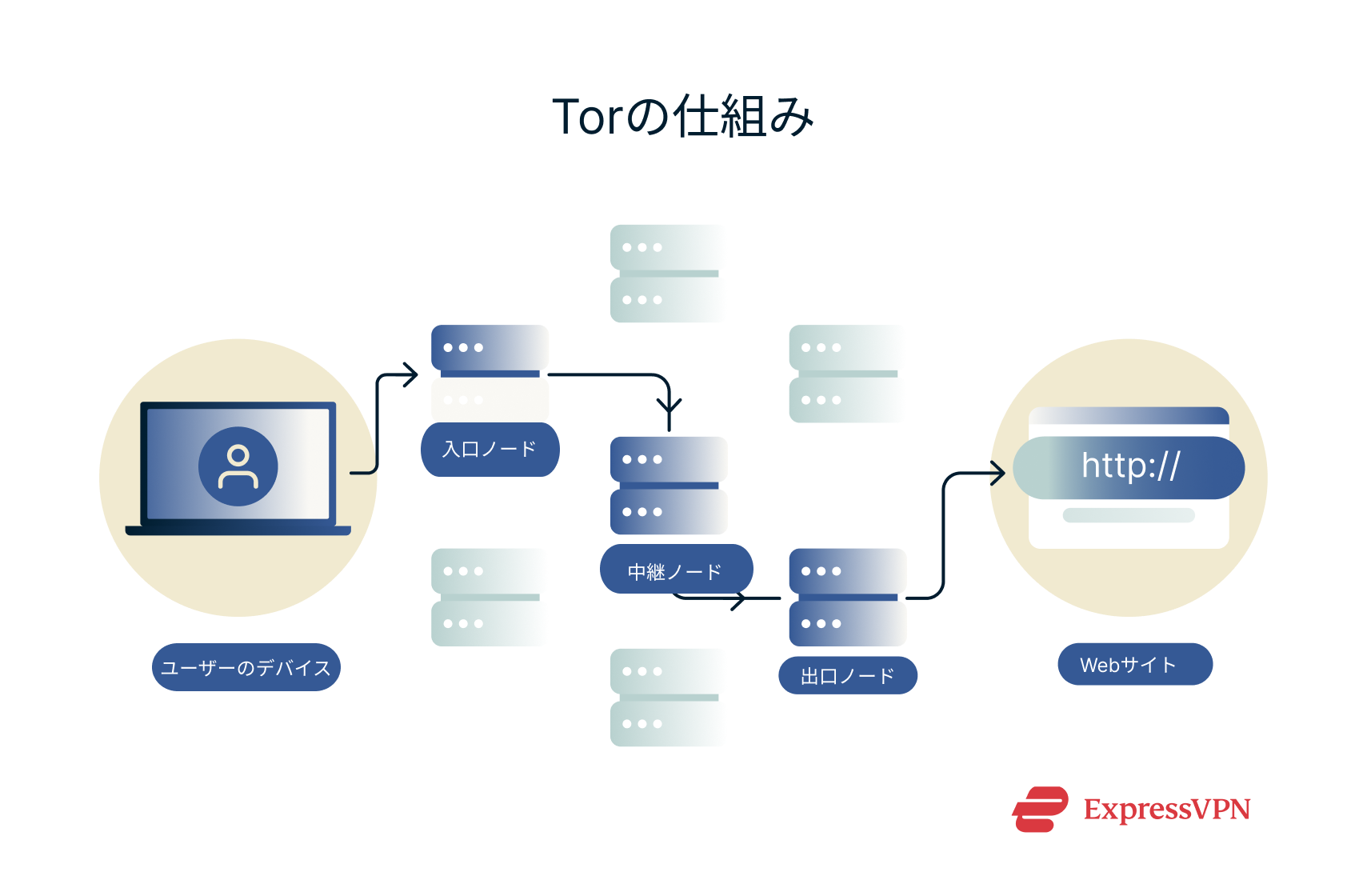

Tor(The Onion Router)は無料のオープンソースツールで、個人情報やインターネットアクティビティを隠すことで匿名性を確保します。データをWebサイトに直接送信するのではなく、ランダムに選ばれた3台のサーバー(入口、中継、出口)に経由させる仕組みです。これらのサーバーは世界中のボランティアによって運営されており、「ノード」や「リレー」とも呼ばれます。

個人情報を保護するため、Torは「オニオンルーティング」と呼ばれる技術を採用しています。玉ねぎ(オニオン)のように、データは複数の暗号化層に包まれます。各ノードで一層ずつ復号され、次のノードへ送信するのに必要な情報だけが明らかになるため、どのノードもデータの発信元と送信先の両方を知ることはできません。

Torの出口ノードは暗号化されていない状態でデータを最終目的地に送信します。そのため、HTTPSを導入していない通常のサイトにアクセスした場合、悪意のある出口ノードが通信を閲覧・改ざんする可能性があります。.onionドメインではないサイトを閲覧する際は、URLがHTTPSで始まることを必ず確認しましょう。なお、.onionサイトはTorネットワーク内でエンドツーエンド暗号化が施されますので問題ありません。HTTPSを導入している.onionサイトもありますが、TorネットワークでHTTPSは不要とされており、HTTPSを使用すると匿名性が損なわれる可能性もあります。

多くの場合、TorはMozilla Firefoxを基盤に構築された「Torブラウザ」を通じて利用します。見た目は一般的なブラウザと同じですが、内部の仕組みは大きく異なります。通常のブラウザの「プライベートモード」や「シークレットモード」では閲覧履歴がローカルで保存されることしか防ぎませんが、TorブラウザはIPアドレスやオンラインアクティビティを隠すことでインターネット全体での追跡を防ぎます。

Torがネット上で匿名性を保つ仕組み

Torは、アクセス先のWebサイトから本当のIPアドレスを隠し、代わりに出口ノードのIPアドレスを表示します。多くの場合、出口ノードは外国にあるため、個人のアクティビティを突き止めにくくなるわけです。

Torの大きな特徴は「1つの企業によって管理されているわけではない」ということです。中央集権的な管理者は存在せず、データログも残りません。完全に分権型なのです。

Torとダークウェブ

Torは匿名性を守るためだけのツールではありません。Torを使うと、検索エンジンに表示されない隠れたインターネット領域(ダークウェブ)に属する.onionドメインのWebサイトにもアクセスできます。ダークウェブは違法取引が行われる場所として話題になることが多いですが、利用目的は他にもあります。検閲されたニュースにアクセスしたり、安全にコミュニケーションを取ったり、個人情報を保護したりするためにダークウェブを利用する人も多くいます。

通信制限の厳しい国にいるユーザーが安全に記事を読めるよう、The New York TimesやProPublicaといった著名メディアも.onion版サイトを提供しています。興味がある場合は探してみるとよいですが、クリックするのは信頼できる.onionリンクのみにしましょう。正規の安全な.onionサイトを一覧にまとめましたので、ぜひ参考にしてみてください。

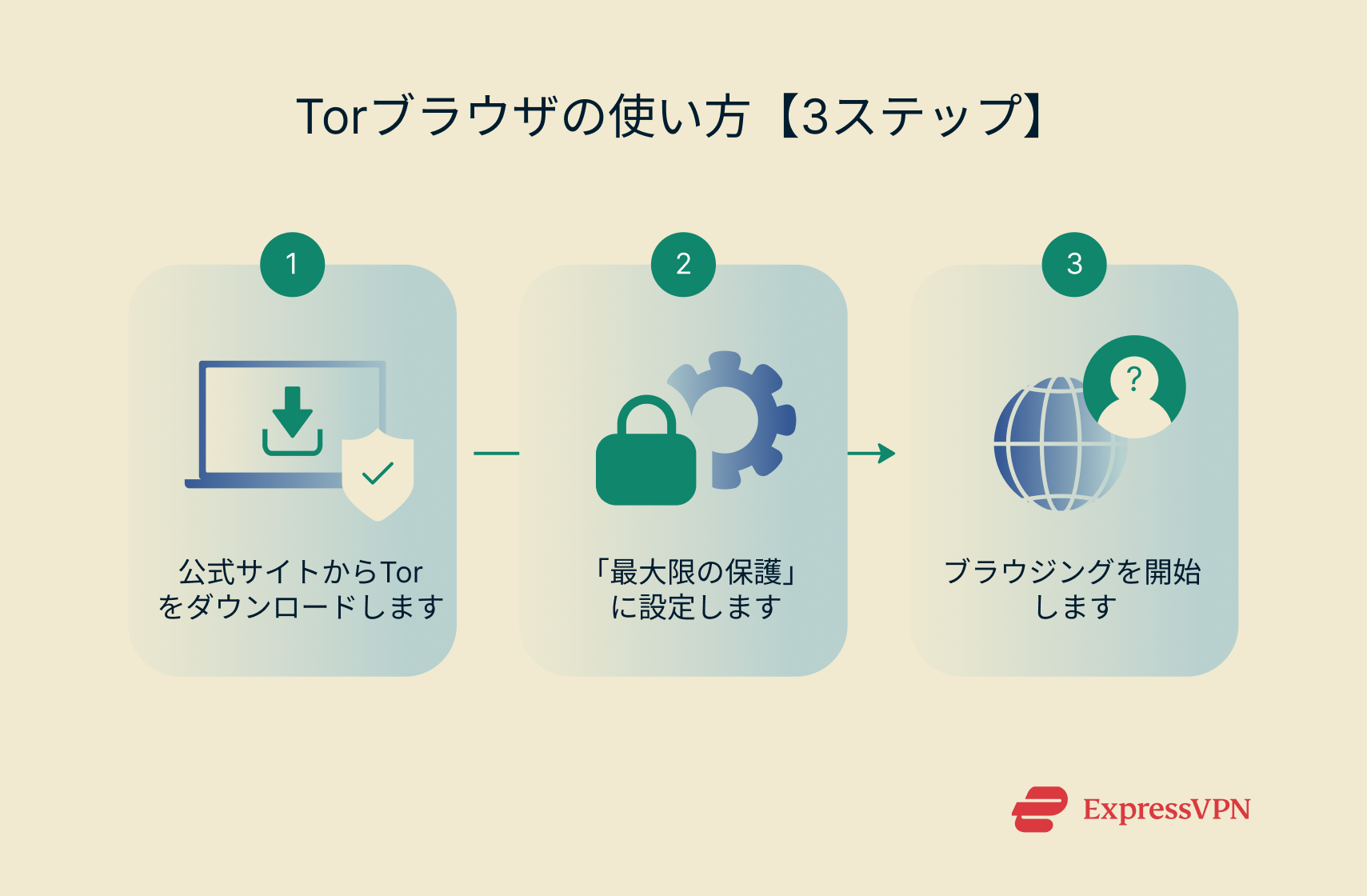

Torブラウザの使い方

Torの使い方は簡単です。パソコンが苦手でも使えますが、匿名性を守るには「やってはいけないこと」を知っておく必要があります。ここでは、Torブラウザを使い始める方法、よくある落とし穴を避ける方法を説明します。

ステップ1:Torブラウザをダウンロードし、インストールする

Torプロジェクトの公式サイトからブラウザをダウンロードします。TorブラウザはWindows、macOS、Androidに対応しています。Torプロジェクトは、iOSではOnionブラウザの使用を推奨しています。

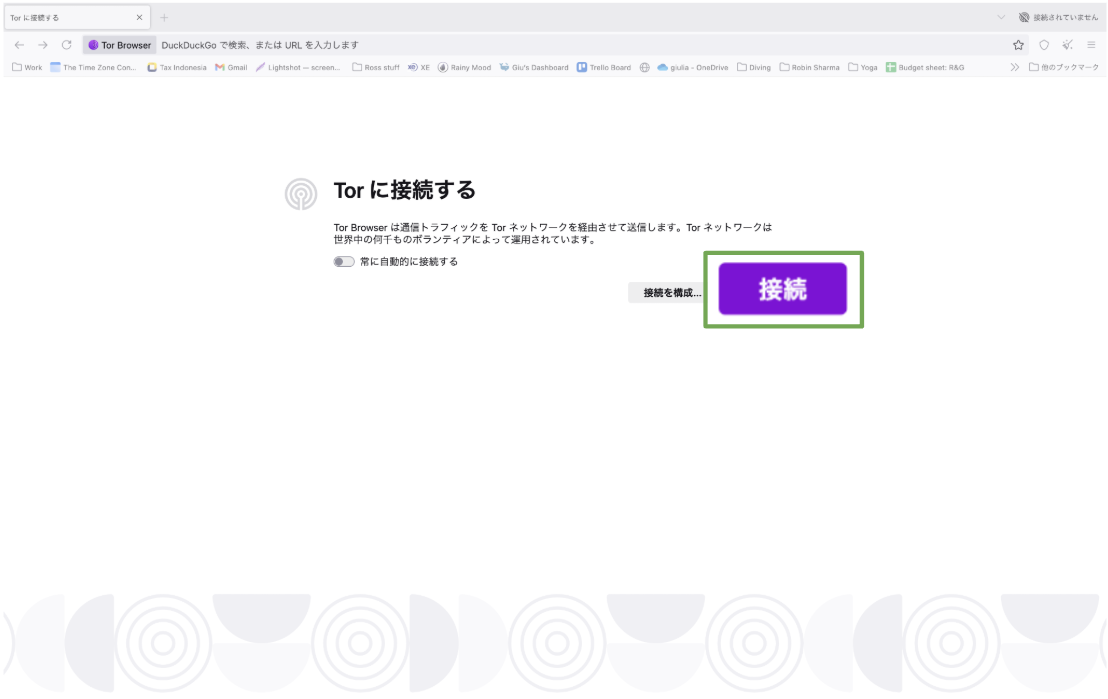

インストールが完了したら、ブラウザを開いて接続をクリックしてください。Torネットワークのリレーシステムを使ってプライベートな接続が自動的に構築されます。これで完了です。

ステップ2:Torの設定を変更してプライバシーを強化する

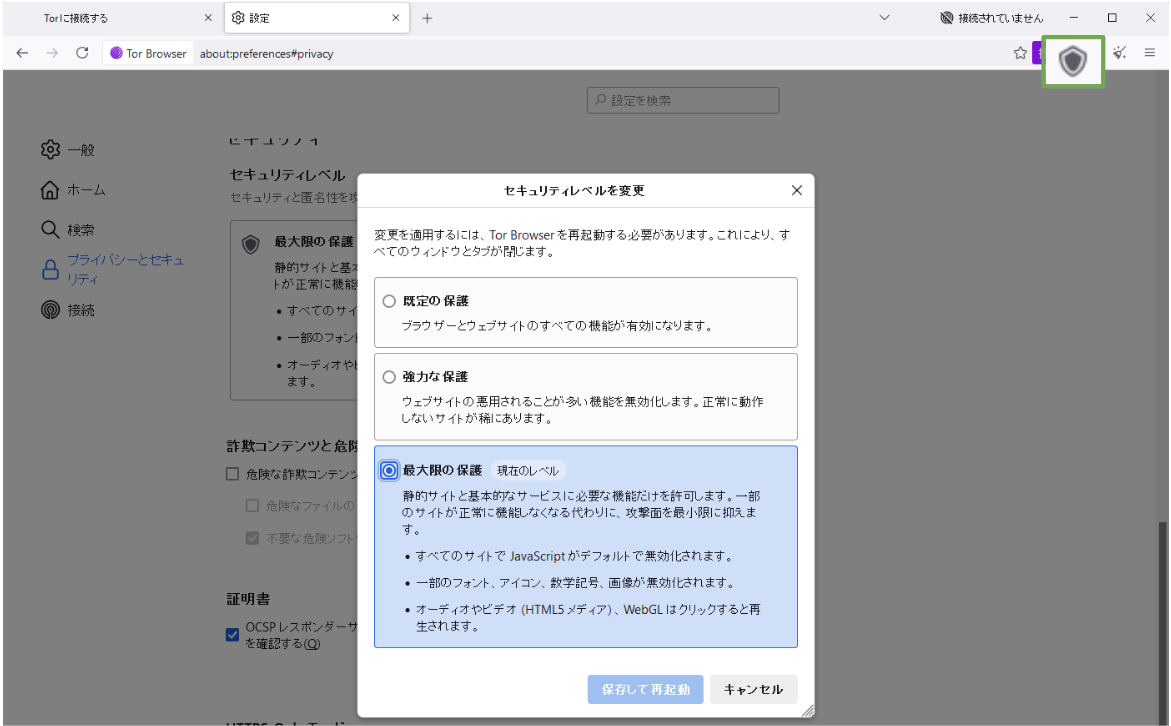

そのままでもブラウザを使うことができますが、プライバシーを強化したい場合は盾アイコンをクリックして、最大限の保護(Safest)モードを選びましょう(JavaScriptが無効になります)。また、サイトに追跡される可能性があるため、全画面表示や画面サイズの変更は避けてください。実際の画面サイズを隠し、フィンガープリントを抑えるため、Torは「レターボックス」という技術でブラウザ画面に余白を追加します。

ステップ3:匿名でウェブを閲覧する

接続後は普段と同じようにブラウジングできますが、違いがいくつかあります。Torは複数のリレーを経由して通信を行うため、通常のブラウザより低速です。ストリーミングや大容量ファイルのダウンロードには向きません。

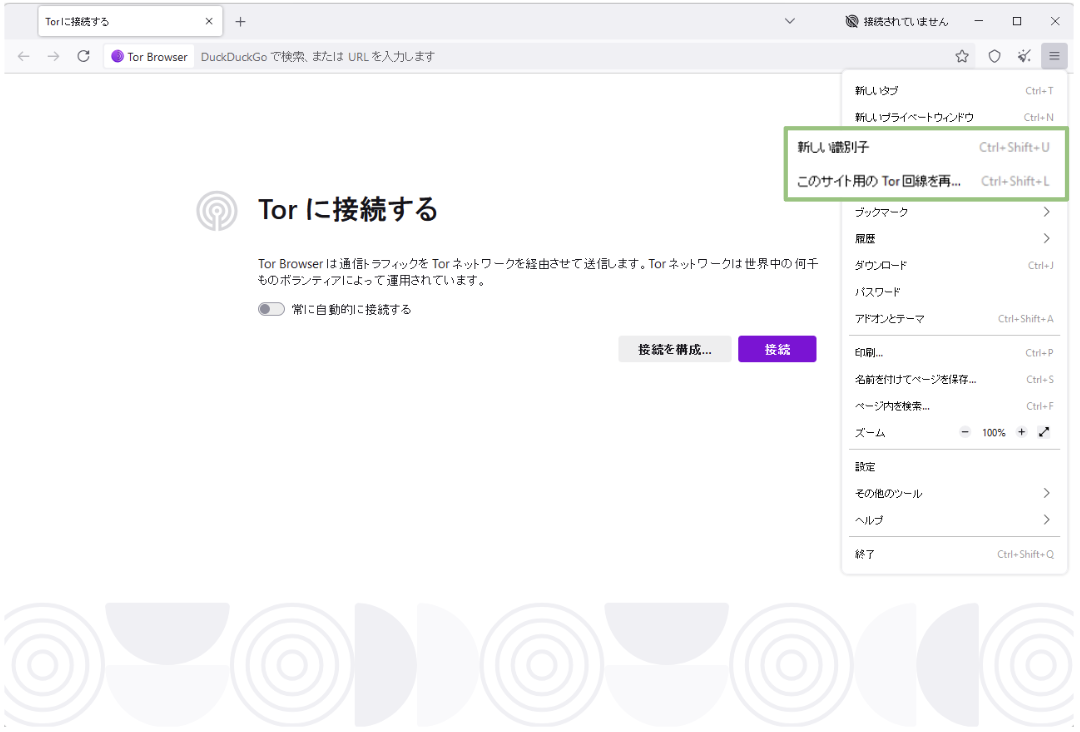

新しい匿名のセッションを開始するには、メニューから新しい識別子またはこのサイト用のTor回線を再構築を選択しましょう。リレー回線が更新されます。

Torの安全性

Torはプライバシーを守るために設計されていますが、無敵ではありません。他のツールと同様、Torの安全性は使い方やネットの利用状況、誰が監視しているかによって左右されます。

Torの暗号化はどれくらい安全ですか?

前述の通り、Torはデータに複数層の暗号化を施し、少なくとも3つのリレーを経由して通信を行う「オニオンルーティング」という仕組みでプライバシーを保護します。各リレーで一層ずつ暗号化が解除され、次の送信先が明らかになります。

各ノードとの暗号化通信には「楕円曲線ディフィー・ヘルマン(ECDH)」方式で鍵交換が行われます。このプロトコルにより、信頼できない接続でもブラウザと各ノードは安全に共通鍵を確立できます。通信路が盗聴されていたとしても、第三者が鍵を知ることはできません。各ホップでの暗号化・復号にはそれぞれ異なる鍵が使われます。

Torは、堅牢なオープンソース暗号化アルゴリズムを採用しています。例えば、クライアントと各リレーとの間で行われる対称暗号化にはAES(高度暗号化標準)が使用されます。

また、完全前方秘匿性(PFS)により、新たなリレー経路が構築されるたびに新しい暗号鍵が生成されます。つまり、仮にセッション鍵を部外者に知られたとしても過去のセッションは暗号化されたままであり、傍受されないわけです。

Torで追跡される可能性はありますか?

追跡される可能性はゼロではないものの、容易ではなく、その方法も意外です。

Torはあなたが個人情報をうっかり明かしてしまうことまでは防げません。個人アカウントにログインしたり実名でコンテンツを投稿したりすると個人を特定される可能性があり、時間や場所、デバイス情報などのメタデータが露呈する恐れもあります。

また「トラフィック相関攻撃(エンドツーエンド相関攻撃)」と呼ばれる脅威もあります。これは、接続の両端(入口と出口)を監視してパターンを突き合わせる手法です。これは膨大な監視インフラを必要とするため、通常は政府など強大な組織でなければ困難ですが、理論上は可能です。

もう1つのリスクは悪質な出口ノードです。Torネットワークを出る時点で通信の暗号化は外れていますから、HTTPSを導入していないサイトにアクセスする場合、悪質な出口ノードを運営している人物に通信内容を傍受される恐れがあります。アドレスバーに南京錠アイコンが表示されているかどうか確認すべきなのはそのためです。ただし、これは通常のサイト(サーフェスウェブのサイト)に限ります。.onionサイトはTorネットワーク内でエンドツーエンド暗号化が施されるため、悪質な出口ノードの影響は受けません。

Torを使用する際に避けたいミス

誤って個人情報が漏えいしないよう、次のポイントに注意しましょう。

❌ 個人アカウントにログインしない。個人情報とTorセッションが関連付けられてしまいます。

❌ ファイル(特にPDF)はダウンロードしない。トラッカーが隠されていたり、ファイルを開いた際に密かにインターネットからデータをリクエストしたりする可能性があります。

❌ ブラウザプラグインはインストールしない。Torの保護が適用されず、IPアドレスが漏えいする可能性があります。

❌ よく分からない設定は変更しない。デフォルトでプライバシーを保護するように設定されています。変更するのは理解している設定のみにしましょう。

Tor以外の匿名化ツール

Torのほかにもプライバシー強化ツールはいくつかあります。VPNやプロキシを使うこともできますが、仕組みとプライバシー水準はそれぞれ異なります。

- VPNはすべての通信を暗号化し、一般的に1台のセキュアサーバーに転送します。おすすめのVPNは非常に安全で(VPNの暗号化について詳しくはこちら)、Torよりはるかに高速です。TorとVPNを併用すると安全性がさらに向上します。

- プロキシは、閲覧するサイトからIPアドレスを隠すだけです。通信は暗号化されないため、安全性はTorやVPNより低いです。

- Torはブラウザの通信を3つのリレーに経由させます。遅いですが、プロキシより匿名性が高いのが特徴です。

VPNサービスでオンラインプライバシーを保護

速度低下なくプライバシーを保護したい場合はVPNが最適です。VPNは、ブラウザだけでなくすべてのインターネット通信を暗号化して安全なサーバーに転送することにより、トラッカーやアクセス先サイトからIPアドレスを隠し、プロバイダからオンラインアクティビティを隠します。Torよりはるかに高速です。

ただし、Torは「誰も信頼しない」分散型モデルであるのに対して、VPNは通信を中央サーバーに経由させます。つまり、あなたが閲覧するサイトのメタデータが暗号化されなければ、VPNプロバイダに見られる可能性があるわけです。そのため、ExpressVPNのように、ノーログポリシーを守っていることが証明されているVPNを選ぶことが重要です。

プロキシサーバーはプライバシー保護に向いている?

プロキシは最もシンプルなプライバシーツールですが、一番弱いツールでもあります。プロキシは別のサーバーを経由して通信を行うことでIPアドレスを変更しますが、それ以外のメリットはありません。暗号化を行わず、大半のWebサイトはCookieやブラウザフィンガープリントなどの手法であなたの動きを追跡することができ、プロキシが実際のIPアドレスを漏えいした場合はIPアドレスも知られてしまいます。

重要度の低い場面には良いものの、プライバシーを重視する場合は向きません。十分に注意し、機密データを送受信するためには使わないでください。

VPNとTorを併用すべきですか?

はい。遠くの場合、TorとVPNを併用するとプライバシーが強化されます。VPNはTorの入口ノードからIPアドレスを隠しますので、Torを使っていることをプロバイダに知られません。

併用する方法は2つあります。

- TorオーバーVPN:VPNに接続してからTorブラウザを開く方法です。Torの利用がプロバイダから隠されるため、この方法が推奨されます(ただし、VPNに接続したことはプロバイダに知られます)。

- VPNオーバーTor:Torに接続してから通信をVPNに経由させます。この方法は珍しく、設定がやや困難です。また、Torを使っていることをプロバイダから隠しません。とは言え、Tor通信をブロックするサービスにアクセスできるようになることがあります。役立つのはニッチなケースのみであり、ほとんどのユーザーには推奨されません。

BraveやDuckDuckGoなどのセキュアブラウザ

「Torは難しそうだけど、ChromeやSafariよりプライバシーが強いブラウザを使いたい」という方は、BraveやDuckDuckGoなどプライバシー重視のブラウザを検討すると良いでしょう。

- Braveでは、広告やトラッカー、フィンガープリンティングがデフォルトでブロックされます。高速で使いやすく、データを収集しません。

- DuckDuckGoはプライバシー重視のブラウザとモバイルアプリを提供しています。トラッカーをブロックし、可能な限りサイトをHTTPSにアップグレードします。

Torブラウザをアンインストールする方法

Torは他のアプリと同様の手順で削除できます。

Windowsの場合

Windows 11では、Torはポータブルアプリのようにインストールされます。通常のアプリのようにアンインストールするのではなく、フォルダを削除するだけでOKです。

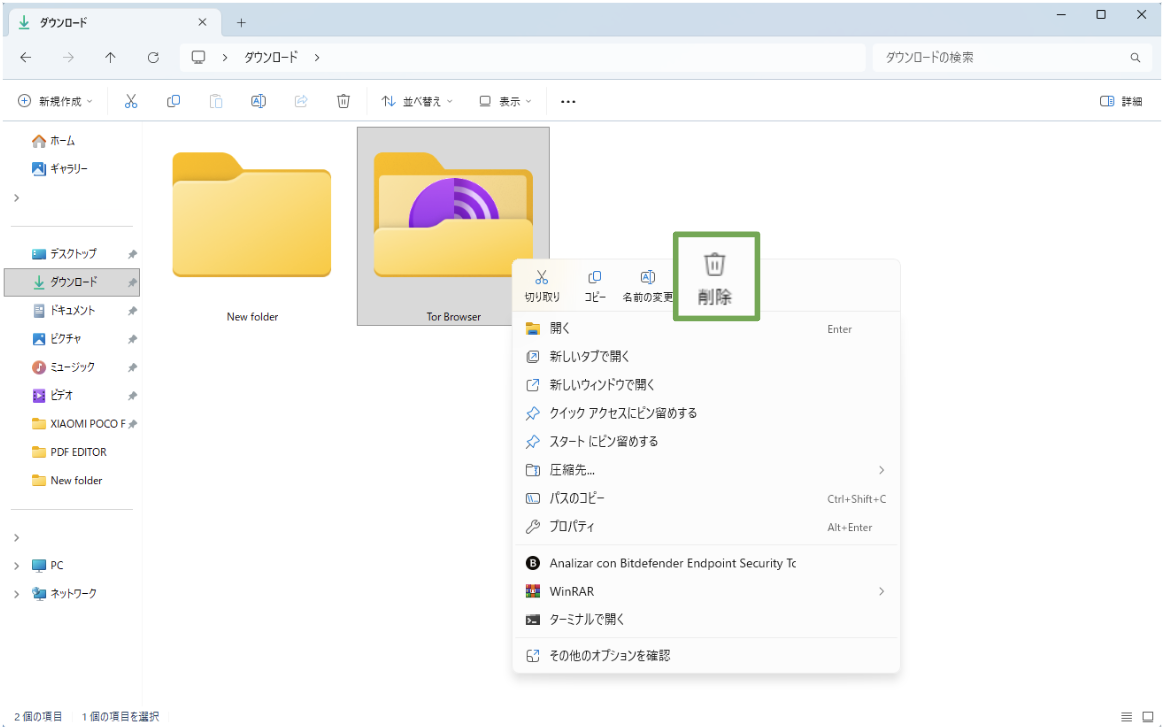

- Torブラウザのフォルダを探します(通常はデスクトップにあります)。右クリックして削除を選択します。

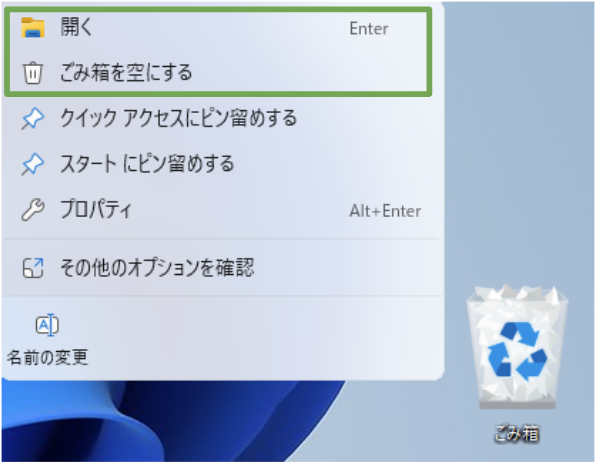

- ごみ箱を開き、フォルダを削除します(ごみ箱を空にすることできます)。

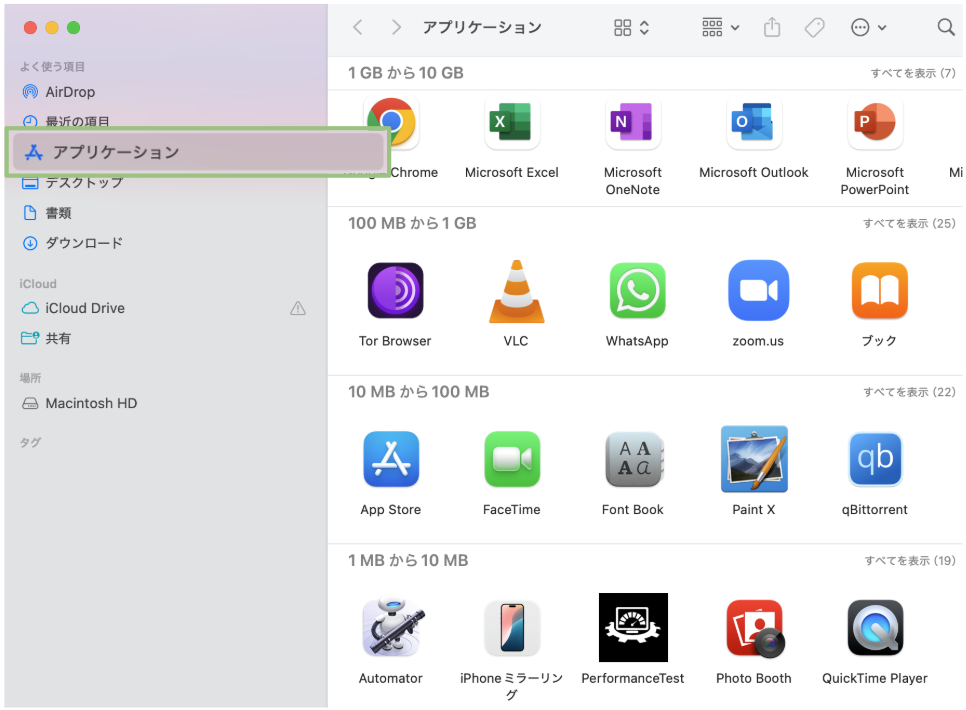

macOSの場合

- アプリケーションフォルダを開きます。

- Torブラウザをゴミ箱にドラッグします。

- ゴミ箱を空にすると完全に削除されます。

Androidの場合

- Torブラウザのアプリアイコンを探します。

- アイコンを長押ししてメニューを表示します。

- メニューからアンインストールを選択します。

Linuxの場合

手動でインストールした場合はホームディレクトリからTorブラウザのフォルダを削除するだけです。

隠しファイルや残留データなく削除されます。完全にクリーンアップしたい場合は、ブラウザ外に保存されているダウンロードファイルやブックマークを別途削除してください。

Torはあなたに向いている?

強力な匿名性が必要な場合や、内部告発や機密情報の共有などを行う場合、Torは最適なツールの1つです。

一方、プロバイダから閲覧履歴を隠したり、プライベートにコンテンツを視聴したり、すべてのネット通信を暗号化したりするには、VPNのほうが良いかもしれません。Torより高速で使いやすく、トラッカー対策や安全なパスワード管理など、プライバシーとオンラインセキュリティを向上するために役立つ追加機能を提供しているVPNもあります(ExpressVPNなど)。

「何を保護したいのか」をはっきりさせ、その目的に合ったツールを選ぶのがポイントです。

【FAQ】Torについてよくある質問

Torは違法ですか?

いいえ、ほとんどの国においてTorは違法ではありません。Torは匿名でブラウジングするのに役立つツールで、プライバシー保護や追跡防止のために多くの人が活用しています。ダークウェブにアクセスするために使えることから悪いイメージがあるかもしれませんが、ツール自体は合法です。適切に使えばまったく問題ありません。

政府やTorユーザーを追跡できますか?

Torは個人情報を守るために設計されていて、複数のサーバーを経由して通信を行うことで追跡を困難にします。しかし、政府の監視を完全に防げるわけではありません。

検閲や監視の厳しい国ではアクティビティを監視される可能性があり、うっかり個人情報を明かしてしまったり、実際の個人情報と紐づけられたアカウントにログインしたりするとそのリスクが高まります。VPNなどのプライバシーツールとTorを併用することで、安全を強化できます。

ダークウェブを閲覧できるブラウザは?

ダークウェブに入るために最もよく使われるのはTorブラウザです。プライバシーとセキュリティを重視した設計の.onionサイトを閲覧できます。.onionサイトはディープウェブの一部であり、通常の検索エンジンにインデックス化されていません。

TorブラウザとVPNは同じですか?

いいえ、TorとVPNは別物です。どちらもプライバシー保護に役立ちますが、仕組みが異なります。Torは3台のランダムなサーバーに通信を経由させて3重に暗号化を施すことにより、個人情報を隠します。VPNはあなたのデバイスとVPNサーバーの間に暗号化トンネルを構築することにより、IPアドレスを隠します。プライバシーを強化したい場合はTorとVPNを併用することも可能です。

TorはVPNより優れていますか?

どのVPNと比べるかによりますが、ほとんどのインターネットユーザーにとってはそうではありません。TorはVPNより低速で、使いやすさに劣るためです。また、Torはブラウザの通信しか匿名化しないのに対して、VPNはすべてのインターネット通信を暗号化します。ExpressVPNなどの高品質VPNはTorより高速で、プライバシーと機密データを守るのに役立つ追加のプライバシーツールも備わっています。

Torはモバイルデバイスで使えますか?

はい、TorはAndroidとiOS向けのアプリが用意されているためモバイルデバイスで使えます。AndroidでTorにアクセスするにはTorブラウザが最も人気です。ただし、iOSでは動作しませんので、iPhoneではOrbotやOnionブラウザなどのアプリをダウンロードしましょう。

Torでダークウェブにアクセスすることはできますか?

はい、Torはダークウェブに入るために最もよく使われるツールです。通常のブラウザでは一般的にアクセスできない.onionサイトを閲覧することができます。ダークウェブの一部のサイトでは違法コンテンツが配信されていますが、プライバシー重視でコミュニケーションを取ったり、機密情報を共有したりするなどの正当な目的で使われるサイトも多く存在します。

ダークウェブを閲覧する際は十分注意し、セキュリティに関するベストプラクティスに必ず従ってください。

Torブラウザを使ってファイルを安全に共有するには?

Torを使ってファイルを共有することは可能ですが、注意が必要です。エンドツーエンド暗号化のメッセージアプリやプライベートメールサービスなどの安全なツールを利用しましょう。また、Torを最新版に更新し、個人情報を含むファイルを共有するのは避けてください。

Torがハッキングされる可能性はありますか?

Torは強力な暗号化を採用しており、現在の技術でこの暗号化が破られた事例はありません。その意味では、Tor自体をハッキングすることは不可能と言えます。しかし、Torブラウザの脆弱性を突くエクスプロイト攻撃が仕掛けられたり、個人アカウントにログインして個人情報が誤って公開されたり、ウイルスを含むファイルをダウンロードしてマルウェアに感染したりするといったリスクはあります。

安全を確保するには、必ずHTTPSを利用し、個人アカウントには絶対にログインせず、追加のブラウザプラグインはインストールしないようにしましょう。また、ファイルをダウンロードしたり開いたりするのは避け、Torを最新版に更新し、VPNを併用することを検討しましょう。

Torの評判が悪い理由は?

Torはダークウェブと関連があるため誤解されがちです。大抵、違法行為が行われたときしか耳にしませんが、これはTorの1つの側面に過ぎません。結局のところ、Torは単なるプライバシーツールなのです。ジャーナリストや活動家、一般ユーザーは匿名性を保つためにTorを利用しています。また、Torの通信のうち、ダークウェブの通信はごくわずかです(2020年の調査では約6.7%)。ほかのツールにも言えることですが、Tor自体が悪いわけではありません。使い方次第です。

TorとVPNの違いは?

TorとVPNの主な違いは、その仕組みです。Torは複数のランダムなサーバー(ノード)に通信を経由させることで個人情報を隠し、ネットの利用状況を追跡されにくくします。

VPNはデバイスとサーバー間に安全で非公開のトンネルを構築することで、IPアドレスを隠し、データを暗号化します。Torのほうが匿名ですが、VPNより低速で使いにくいというデメリットがあります。一方、VPNのほうが高速で使いやすいものの、Torほど完全に個人情報を隠すわけではありません。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手